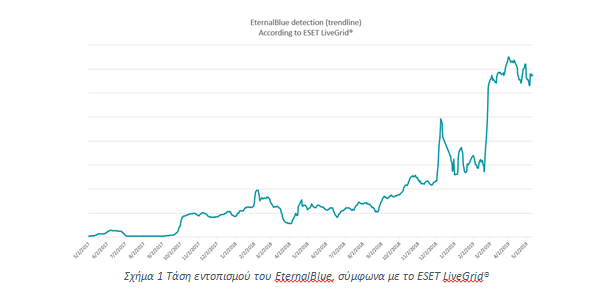

Σύμφωνα με την τηλεμετρία της ESET, οι επιθέσεις που στηρίζονται στο exploit EternalBlue έχουν αγγίξει ιστορικά υψηλά επίπεδα, με τους χρήστες να βομβαρδίζονται με εκατοντάδες χιλιάδες επιθέσεις κάθε μέρα. Έχουν περάσει δύο χρόνια από τότε που το exploit EternalBlue άνοιξε την πόρτα σε μια από τις πιο βίαιες κυβερνοεπιθέσεις στην ιστορία, γνωστή ως WannaCryptor (ή WannaCry). Από τότε, έχουν αυξηθεί σημαντικά οι προσπάθειες κατάχρησης της συγκεκριμένης ευπάθειας από το συγκεκριμένου exploit, ενώ αυτή τη στιγμή, βρίσκονται στο αποκορύφωμα τους, όπως ενημερώνουν οι ερευνητές της ESET.

Το exploit EternalBlue φέρεται να έχει κλαπεί από την NSA το 2016 και δημοσιοποιήθηκε στις 14 Απριλίου 2017 από μια ομάδα κυβερνοεγκληματιών γνωστή ως Shadow Brokers. Το exploit στοχεύει σε μια ευπάθεια στην εφαρμογή του πρωτοκόλλου SMB (Server Message Block), μέσω της θύρας 445. Παρόλο που η Microsoft είχε εκδώσει patch, και μάλιστα πριν από το ξέσπασμα του WannaCryptor το 2017, υπάρχουν ακόμη και σήμερα ευάλωτα συστήματα σε όλον τον κόσμο, πιθανά λόγω του ότι δεν εφαρμόζονται κατάλληλες πρακτικές ασφαλείας και δεν έχει γίνει η ενημέρωση με το σχετικό patch.

Το EternalBlue ευθύνεται για πολλές κυβερνοεπιθέσεις, όπως τις εκστρατείες Diskcoder.C (γνωστή και ως Petya, NotPetya και ExPetya) και BadRabbit το 2017. Επίσης, γνωστοί κυβερνοεγκληματίες, όπως η ομάδα Sednit (γνωστή και ως APT28, Fancy Bear και Sofacy) το έχουν χρησιμοποιήσει για επιθέσεις σε δίκτυα Wi-Fi ξενοδοχείων. Πρόσφατα, το EternalBlue θεωρήθηκε υπεύθυνο για την εξάπλωση Trojans και malware εξόρυξης κρυπτονομισμάτων στην Κίνα.

Σύμφωνα με τους ερευνητές της ESET, το συγκεκριμένο exploit και όλες οι κυβερνοεπιθέσεις τονίζουν τη σημασία του έγκαιρου patching. Επιπλέον, υπογραμμίζουν την ανάγκη για μια αξιόπιστη και πολυεπίπεδη λύση ασφαλείας η οποία μπορεί να κάνει πολλά περισσότερα από το να διακόψει απλώς τη μεταφορά του κακόβουλου ωφέλιμου φορτίου, όπως για παράδειγμα να προστατεύσει από τον υποκείμενο μηχανισμό.