Η έρευνα της Check Point αποκαλύπτει ότι το Trickbot είναι το πιο διαδεδομένο κακόβουλο λογισμικό και ότι μια νέα ευπάθεια στο Apache είναι μία από αυτές με τη μεγαλύτερη εκμετάλλευση παγκοσμίως.

Οι κλάδοι της εκπαίδευσης και της έρευνας βρίσκονται στην κορυφή της λίστας στόχων των χάκερ.

Η Check Point Research, το Threat Intelligence τμήμα της Check Point Software Technologies (NASDAQ: CHKP), κορυφαίου πάροχου λύσεων ασφάλειας στον κυβερνοχώρο σε παγκόσμιο επίπεδο, δημοσίευσε το Global Threat Index για το μήνα Οκτώβριο του 2021. Οι ερευνητές αναφέρουν ότι το modular botnet και τραπεζικό trojan, Trickbot, παραμένει στην κορυφή της λίστας με τα πιο διαδεδομένα κακόβουλα προγράμματα, επηρεάζοντας το 4% των οργανισμών παγκοσμίως, ενώ το “Apache HTTP Server Directory Traversal” έχει εισέλθει στην πρώτη δεκάδα της λίστας με τις ευπάθειες που αξιοποιούνται. Η CPR αποκαλύπτει επίσης ότι ο κλάδος που δέχεται τις περισσότερες επιθέσεις είναι αυτός της Εκπαίδευσης/Έρευνας.

Το Trickbot μπορεί να κλέψει οικονομικά στοιχεία, διαπιστευτήρια λογαριασμού και προσωπικά δεδομένα, καθώς και να εξαπλωθεί στο δίκτυο διακινώντας ransomware. Από την κατάργηση του Emotet τον Ιανουάριο, το Trickbot έχει βρεθεί στην κορυφή της λίστας με τα πιο διαδεδομένα κακόβουλα προγράμματα πέντε φορές. Ενημερώνεται συνεχώς με νέες δυνατότητες, χαρακτηριστικά και τρόπους διανομής, γεγονός που του επιτρέπει να είναι ένα ευέλικτο και προσαρμόσιμο κακόβουλο λογισμικό που μπορεί να διανέμεται στο πλαίσιο εκστρατειών πολλαπλών σκοπών.

Η νέα ευπάθεια, “Apache HTTP Server Directory Traversal”, μπήκε στην πρώτη δεκάδα της λίστας των ευπαθειών για τον Οκτώβριο, κατακτώντας τη δέκατη θέση. Όταν ανακαλύφθηκε για πρώτη φορά, οι προγραμματιστές του Apache κυκλοφόρησαν διορθώσεις για το CVE-2021-41773 στον Apache HTTP Server 2.4.50. Ωστόσο, η επιδιόρθωση κρίθηκε ανεπαρκής και η ευπάθεια διάσχισης καταλόγου εξακολουθεί να υφίσταται στον Apache HTTP Server. Η επιτυχής εκμετάλλευση αυτής της ευπάθειας θα μπορούσε να επιτρέψει σε έναν εισβολέα να αποκτήσει πρόσβαση σε αυθαίρετα αρχεία στο επηρεαζόμενο σύστημα.

“Η ευπάθεια του Apache ήρθε στο φως μόλις στις αρχές Οκτωβρίου και ήδη συγκαταλέγεται στις δέκα πρώτες ευπάθειες με τις περισσότερες εκμεταλλεύσεις παγκοσμίως, γεγονός που δείχνει πόσο γρήγορα κινούνται οι δράστες. Αυτή η ευπάθεια μπορεί να οδηγήσει στο να αντιστοιχίσουν URLs σε αρχεία εκτός της αναμενόμενης διαδρομής του εγγράφου (document root), εξαπολύοντας επίθεση path traversal”, δήλωσε η Maya Horowitz, VP Research της Check Point Software. “Είναι επιτακτική ανάγκη οι χρήστες του Apache να διαθέτουν τις κατάλληλες τεχνολογίες προστασίας. Αυτόν τον μήνα, το Trickbot, το οποίο χρησιμοποιείται συχνά για την απόρριψη ransomware, είναι και πάλι το πιο διαδεδομένο κακόβουλο λογισμικό. Σε παγκόσμιο επίπεδο, ένας στους 61 οργανισμούς επηρεάζεται από ransomware κάθε εβδομάδα. Αυτό είναι ένα συγκλονιστικό ποσοστό και οι εταιρείες πρέπει να κάνουν περισσότερα. Πολλές επιθέσεις ξεκινούν με ένα απλό μήνυμα ηλεκτρονικού ταχυδρομείου, οπότε η εκπαίδευση των χρηστών σχετικά με τον τρόπο αναγνώρισης μιας πιθανής απειλής είναι μία από τις σημαντικότερες άμυνες που μπορεί να αναπτύξει ένας οργανισμός”.

Η CPR αποκάλυψε επίσης αυτό το μήνα, ότι η Eκπαίδευση/Έρευνα είναι ο κλάδος με τις περισσότερες επιθέσεις παγκοσμίως, ακολουθούμενος από αυτούς των Επικοινωνιών και τους Κυβέρνηση/Στρατιωτικό.

Το “Web Servers Malicious URL Directory Traversal” είναι η πιο συχνά εκμεταλλευόμενη ευπάθεια, επηρεάζοντας το 60% των οργανισμών παγκοσμίως, ακολουθούμενη από το “Web Server Exposed Git Repository Information Disclosure” που επηρεάζει το 55% των οργανισμών παγκοσμίως, ενώ το “HTTP Headers Remote Code Execution” παραμένει στην τρίτη θέση της λίστας με τις πιο συχνά εκμεταλλευόμενες ευπάθειες, με παγκόσμιο αντίκτυπο 54%.

Κορυφαίες οικογένειες κακόβουλων λογισμικών

*Τα βέλη αφορούν στη μεταβολή της κατάταξης σε σχέση με τον προηγούμενο μήνα.

Αυτόν τον μήνα, το Trickbot είναι το πιο δημοφιλές κακόβουλο λογισμικό που επηρεάζει το 4% των οργανισμών παγκοσμίως, ακολουθούμενο από το XMRig με 3% και το Remcos με 2%.

- ↔ Trickbot – Το Trickbot είναι ένα modular Botnet και Τραπεζικό Trojan που ενημερώνεται συνεχώς με νέες δυνατότητες, δυνατότητες και διαύλους διανομής. Αυτό επιτρέπει στο Trickbot να είναι ένα ευέλικτο και προσαρμόσιμο κακόβουλο λογισμικό που μπορεί να διανεμηθεί ως μέρος καμπανιών πολλαπλών χρήσεων.

- ↑ XMRig – Το XMRig είναι ένα λογισμικό εξόρυξης CPU ανοιχτού κώδικα που χρησιμοποιείται για τη διαδικασία εξόρυξης του κρυπτονομίσματος Monero και πρωτοεμφανίστηκε τον Μάιο του 2017.

- ↑ Remcos – Ο Remcos είναι ένα RAT που εμφανίστηκε για πρώτη φορά στη φύση το 2016. Το Remcos διανέμεται μέσω κακόβουλων εγγράφων του Microsoft Office τα οποία επισυνάπτονται σε μηνύματα ηλεκτρονικού ταχυδρομείου SPAM και έχει σχεδιαστεί για να παρακάμπτει την ασφάλεια UAC των Microsoft Windows και να εκτελεί κακόβουλο λογισμικό με προνόμια υψηλού επιπέδου.

Κορυφαίες επιθέσεις παγκοσμίως αν κλάδο:

Αυτόν τον μήνα, η Εκπαίδευση/Ερευνα είναι ο κλάδος με τις περισσότερες επιθέσεις παγκοσμίως, ακολουθούμενος από τις Επικοινωνίες και την Κυβέρνηση/Στρατιωτικό τομέα.

- Εκπαίδευση/Ερευνα

- Επικοινωνίες

- Κυβέρνηση/Στρατός

Οι πιο εκμεταλλεύσιμες ευπάθειες

Αυτόν τον μήνα, η ” Web Servers Malicious URL Directory Traversal ” είναι η πιο συχνά αξιοποιούμενη ευπάθεια, επηρεάζοντας το 60% των οργανισμών παγκοσμίως, ακολουθούμενη από την ” Web Server Exposed Git Repository Information Disclosure “, η οποία επηρεάζει το 55% των οργανισμών παγκοσμίως. Η “HTTP Headers Remote Code Execution” παραμένει στην τρίτη θέση της λίστας με τις πιο συχνά εκμεταλλευόμενες ευπάθειες, με παγκόσμιο αντίκτυπο 54%.

- ↑ Web Servers Malicious URL Directory Traversal (CVE-2010-4598,CVE-2011-2474,CVE-2014-0130,CVE-2014-0780,CVE-2015-0666,CVE-2015-4068,CVE-2015-7254,CVE-2016-4523,CVE-2016-8530,CVE-2017-11512,CVE-2018-3948,CVE-2018-3949,CVE-2019-18952,CVE-2020-5410,CVE-2020-8260) – Υπάρχει μια ευπάθεια στο directory traversal σε διάφορους web servers. Η ευπάθεια οφείλεται σε σφάλμα επικύρωσης εισόδου σε έναν διακομιστή ιστού που δεν καθαρίζει σωστά τη διεύθυνση URL για τα μοτίβα διάσχισης καταλόγου. Η επιτυχής εκμετάλλευση επιτρέπει σε μη εξουσιοδοτημένους απομακρυσμένους επιτιθέμενους να αποκαλύψουν ή να αποκτήσουν πρόσβαση σε αυθαίρετα αρχεία στον ευάλωτο διακομιστή.

- ↓ Web Server Exposed Git Repository Information Disclosure- Έχει αναφερθεί μια ευπάθεια αποκάλυψης πληροφοριών στο Git Repository. Η επιτυχής εκμετάλλευση αυτής της ευπάθειας θα μπορούσε να επιτρέψει την αποκάλυψη πληροφοριών λογαριασμού.

- ↔ HTTP Headers Remote Code Execution (CVE-2020-10826,CVE-2020-10827,CVE-2020-10828,CVE-2020-13756) – Οι HTTP headers επιτρέπουν στον πελάτη και τον διακομιστή να διαβιβάζουν πρόσθετες πληροφορίες με ένα αίτημα HTTP. Ένας απομακρυσμένος εισβολέας μπορεί να χρησιμοποιήσει μια ευάλωτη επικεφαλίδα HTTP για να εκτελέσει αυθαίρετο κώδικα στο μηχάνημα του θύματος.

Κορυφαία Malwares για κινητά

Αυτόν τον μήνα, το xHelper παραμένει στην πρώτη θέση των πιο διαδεδομένων κακόβουλων προγραμμάτων για κινητά, ακολουθούμενο από τα AlienBot και XLoader.

- xHelper – Μια κακόβουλη εφαρμογή που παρατηρείται στη φύση από τον Μάρτιο του 2019, η οποία χρησιμοποιείται για τη λήψη άλλων κακόβουλων εφαρμογών και την εμφάνιση διαφημίσεων. Η εφαρμογή είναι ικανή να κρύβεται από τον χρήστη και μπορεί ακόμη και να επανεγκατασταθεί σε περίπτωση που έχει απεγκατασταθεί.

- AlienBot – Η οικογένεια κακόβουλου λογισμικού AlienBot είναι ένα Malware-as-a-Service (MaaS) για συσκευές Android που επιτρέπει σε έναν απομακρυσμένο εισβολέα, ως πρώτο βήμα, να εισάγει κακόβουλο κώδικα σε νόμιμες οικονομικές εφαρμογές. Ο επιτιθέμενος αποκτά πρόσβαση στους λογαριασμούς των θυμάτων και τελικά ελέγχει πλήρως τη συσκευή τους.

- XLoader – Το XLoader είναι ένα Android Spyware και Banking Trojan που αναπτύχθηκε από την Yanbian Gang, μια κινεζική ομάδα χάκερ. Αυτό το κακόβουλο λογισμικό χρησιμοποιεί DNS spoofing για τη διανομή μολυσμένων εφαρμογών Android για τη συλλογή προσωπικών και οικονομικών πληροφοριών.

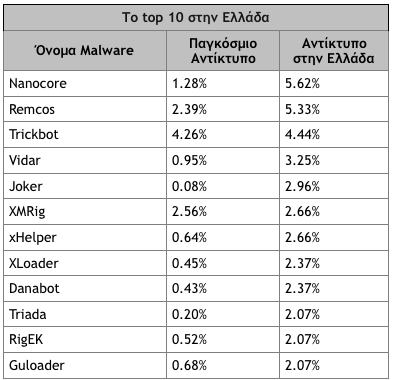

Tο top των οικογενειών Malware 10 ανά χώρα

NanoCore- Το NanoCore είναι ένα Trojan απομακρυσμένης πρόσβασης, το οποίο παρατηρήθηκε για πρώτη φορά το 2013 και στοχεύει σε χρήστες του λειτουργικού συστήματος Windows. Όλες οι εκδόσεις του RAT διαθέτουν βασικά πρόσθετα και λειτουργίες, όπως καταγραφή οθόνης, εξόρυξη κρυπτογραφικού νομίσματος, απομακρυσμένο έλεγχο της επιφάνειας εργασίας και κλοπή συνεδρίας webcam.

Remcos- Ο Remcos είναι ένας RAT που εμφανίστηκε για πρώτη φορά το 2016. Το Remcos διανέμεται μέσω κακόβουλων εγγράφων του Microsoft Office τα οποία επισυνάπτονται σε μηνύματα ηλεκτρονικού ταχυδρομείου SPAM και έχει σχεδιαστεί για να παρακάμπτει την ασφάλεια UAC των Microsoft Windowss και να εκτελεί κακόβουλο λογισμικό με υψηλού επιπέδου προνόμια.

Trickbot -Το Trickbot είναι ένα modular Botnet και Τραπεζικό Trojan που στοχεύει πλατφόρμες Windows και κυρίως μεταφέρεται μέσω spam ή από άλλες οικογένειες malware όπως το Emotet. Το Trickbot στέλνει πληροφορίες σχετικά με το μολυσμένο σύστημα και μπορεί επίσης να κατεβάσει και να εκτελέσει αυθαίρετα modules από μια μεγάλη γκάμα διαθέσιμων, όπως ένα VNC module για χρήση από απόσταση ή ένα SMB module για εξάπλωση εντός ενός επηρεασμένου δικτύου. Μόλις μολυνθεί ένα μηχάνημα, οι παράγοντες απειλής πίσω από το κακόβουλο λογισμικό Trickbot, χρησιμοποιούν αυτήν την ευρεία γκάμα modules όχι μόνο για να κλέψει τραπεζικά credentials από τον υπολογιστή-στόχο, αλλά και για πλευρική μετακίνηση και αναγνώριση στον ίδιο τον οργανισμό, πριν μια στοχευμένη επίθεση ransomware σε ολόκληρη την εταιρεία.

Vidar -Το Vidar είναι ένα infolstealer που στοχεύει λειτουργικά συστήματα Windows. Για πρώτη φορά εντοπίστηκε στα τέλη του 2018, έχει σχεδιαστεί για να κλέβει κωδικούς πρόσβασης, δεδομένα πιστωτικών καρτών και άλλες ευαίσθητες πληροφορίες από διάφορα προγράμματα περιήγησης ιστού και ψηφιακά πορτοφόλια. Το Vidar έχει πωληθεί σε διάφορα διαδικτυακά φόρουμ και έχει χρησιμοποιηθεί dropper κακόβουλου λογισμικού που κατεβάζει το GandCrab ransomware ως δευτερεύον ωφέλιμο φορτίο του.

Joker- Ένα android Spyware στο Google Play, σχεδιασμένο να κλέβει μηνύματα SMS, λίστες επαφών και πληροφορίες της συσκευής. Επιπλέον, το κακόβουλο λογισμικό υπογράφει στο θύμα σιωπηλά για premium υπηρεσίες σε διαφημιστικούς ιστότοπους.

XMRig -Το XMRig, που πρωτοεμφανίστηκε τον Μάιο του 2017, είναι ένα λογισμικό εξόρυξης CPU ανοιχτού κώδικα που χρησιμοποιείται για την εξόρυξη του κρυπτονομίσματος Monero.

xHelper- Μια κακόβουλη εφαρμογή που χρησιμοποιείται από τον Μάρτιο του 2019 και χρησιμοποιείται για τη λήψη άλλων κακόβουλων εφαρμογών και την εμφάνιση διαφημίσεων. Η εφαρμογή είναι ικανή να κρύβεται από τον χρήστη και να επανεγκαθίσταται σε περίπτωση που έχει απεγκατασταθεί.

XLoader -Το XLoader είναι ένα Android Spyware και Banking Trojan που αναπτύχθηκε από την Yanbian Gang, μια κινεζική ομάδα χάκερ. Αυτό το κακόβουλο λογισμικό χρησιμοποιεί DNS spoofing για τη διανομή μολυσμένων εφαρμογών Android, προκειμένου να συλλέξει προσωπικές και οικονομικές πληροφορίες.

Danabot -Το Danabot είναι ένα Trickler που στοχεύει στην πλατφόρμα των Windows. Το κακόβουλο λογισμικό στέλνει πληροφορίες στον διακομιστή ελέγχου του και κατεβάζει και αποκρυπτογραφεί ένα αρχείο για να εκτελεστεί στον μολυσμένο υπολογιστή. Σύμφωνα με πληροφορίες, η κατεβασμένη μονάδα μπορεί να κατεβάσει άλλα κακόβουλα αρχεία στο δίκτυο. Επιπλέον, το κακόβουλο λογισμικό δημιουργεί μια συντόμευση στο φάκελο εκκίνησης του χρήστη για να επιτύχει την παραμονή του στο μολυσμένο σύστημα.

Triada -Το Triada είναι ένα modular backdoor για το Android που παρέχει προνόμια super-user για τη λήψη κακόβουλου λογισμικού. Το Triada έχει επίσης παρατηρηθεί να παραποιεί URL που φορτώνονται στο πρόγραμμα περιήγησης.

Rig EK -Το Rig EK παρουσιάστηκε για πρώτη φορά τον Απρίλιο του 2014. Έκτοτε έχει λάβει αρκετές μεγάλες ενημερώσεις και συνεχίζει να είναι ενεργό μέχρι σήμερα. Το 2015, ως αποτέλεσμα μιας εσωτερικής διαμάχης μεταξύ των διαχειριστών του, διέρρευσε ο πηγαίος κώδικας και έχει διερευνηθεί διεξοδικά από ερευνητές. Το Rig παρέχει Exploits για Flash, Java, Silverlight και Internet Explorer. Η αλυσίδα μόλυνσης ξεκινά με μια ανακατεύθυνση σε μια σελίδα προορισμού που περιέχει JavaScript που ελέγχει για ευάλωτα plug-ins και παραδίδει το exploit.

Guloader -Το Guloader είναι ένα πρόγραμμα λήψης που χρησιμοποιείται ευρέως από τον Δεκέμβριο του 2019. Όταν πρωτοεμφανίστηκε, το GuLoader χρησιμοποιήθηκε για τη λήψη του Parallax RAT, αλλά έχει εφαρμοστεί και σε άλλα trojans απομακρυσμένης πρόσβασης και κλέφτες πληροφοριών, όπως τα Netwire, FormBook και Agent Tesla.

Τα Global Threat Impact Index και ThreatCloud Map της Check Point Software, βασίζονται στο τμήμα ThreatCloud intelligence της εταιρείας. Το ThreatCloud παρέχει πληροφορίες απειλής σε πραγματικό χρόνο που προέρχονται από εκατοντάδες εκατομμύρια αισθητήρες παγκοσμίως, μέσω δικτύων, τελικών σημείων και κινητών συσκευών. Η νοημοσύνη είναι εμπλουτισμένη με AI-based engines και αποκλειστικά ερευνητικά δεδομένα από την Check Point Research, το τμήμα Intelligence & Research της Check Point Software Technologies.

Η πλήρης λίστα με τις 10 κορυφαίες οικογένειες κακόβουλου λογισμικού τον Οκτώβριο είναι διαθέσιμη στο στο blog της Check Point.